حماية وتأمين موقع WordPress من المتسللين

موقع ووردبريس آمن

1] تأكد من خلو جهاز الكمبيوتر الذي يعمل بنظام Windows(Windows computer) من البرامج الضارة. لن يحدث أي قدر من الأمان في WordPress أو على خادم الويب الخاص بك أي فرق إذا كان هناك برنامج keylogger غير قانوني مثبت على جهاز الكمبيوتر الخاص بك.

2] تأكد دائمًا من تثبيت أحدث إصدار(latest version) من WordPress والمكونات الإضافية. يمكن أن يحتوي خادم الويب الخاص بك على نقاط ضعف أيضًا. لذلك ، تأكد من أن مضيف الويب(Web Host) الخاص بك يقوم بتشغيل أحدث الإصدارات الآمنة والمستقرة من برنامج الخادم عليه. والأفضل من ذلك ، تأكد من أنك تستخدم مضيفًا موثوقًا يهتم بهذه الأشياء نيابة عنك.

3] استخدم اسم مستخدم(strong username) قوي وكلمات مرور قوية(strong passwords) . من الأفضل البحث عن كلمات مرور معقدة مختلطة باستخدام أحرف أبجدية كبيرة وصغيرة وأرقام وأحرف خاصة يتجاوز طولها 15 حرفًا. فرض(Enforce) استخدام كلمات مرور قوية لجميع المؤلفين أيضًا.

4] قم بتغيير اسم مستخدم المسؤول(Change the Administrator username) لتثبيت WordPress الخاص بك من المسؤول(admin) الافتراضي إلى اسم قوي وغير مرتبط باسمك أو اسم الموقع. يمكنك إنشاء حساب مسؤول آخر ، وتسجيل الدخول كمستخدم مسؤول جديد وحذف اسم مستخدم المسؤول الافتراضي القديم. أو يمكنك استخدام Admin username changer أو Admin renamer extension(Admin renamer extended) plugin أو أحد المكونات الإضافية للأمان المذكورة أدناه لإعادة تسمية اسم المستخدم الافتراضي للمسؤول.

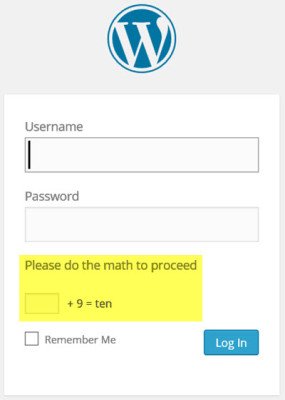

5] استخدم (Use)Captcha لأغراض تسجيل الدخول .

يعد المكون الإضافي Captcha من BWS(Captcha plugin from BWS) جيدًا قد ترغب في إلقاء نظرة عليه. يتيح لك اختيار العمليات ومستويات التعقيد.

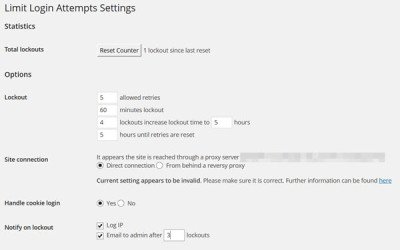

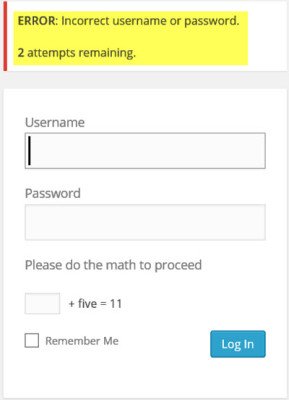

6] سيحد المكون الإضافي Limit Login Attempts من معدل محاولات تسجيل الدخول ، عن طريق ملفات تعريف الارتباط ، لكل IP. (Limit Login Attempts)سيسمح فقط بعدد المحاولات التي تم تكوينها والتي سيتم بعدها إغلاق المستخدم. يمكنك تكوين جميع إعداداته مثل عدد المحاولات المسموح بها وفترة القفل وإعادة المحاولة المسموح بها وما إلى ذلك. هذا البرنامج المساعد مفيد في منع هجمات القوة الغاشمة(brute force attacks) .

إذا استخدم المستخدم اسم مستخدم أو كلمة مرور غير صحيحة ، فسيرى هذه الرسالة.

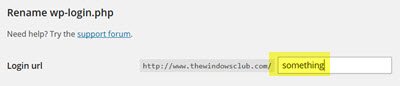

7] قم بتغيير عنوان URL لتسجيل الدخول إلى لوحة WordPress(Change the WordPress Panel login URL) من default /wp-admin/ إلى شيء آخر باستخدام إعادة تسمية المكون الإضافي wp-login . (Rename wp-login)هذا البرنامج المساعد مفيد في منع هجمات القوة الغاشمة أيضًا.

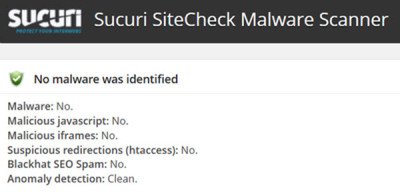

8] استخدم البرنامج المساعد Security Scanner(Security Scanner plugin) لفحص ملفات تثبيت WordPress بشكل دوري. (WordPress)يمكّنك البرنامج الإضافي Sucuri Security - SiteCheck Malware Scanner من فحص موقع WordPress الخاص بك باستخدام Sucuri SiteCheck مباشرة في لوحة معلومات WordPress الخاصة بك. (WordPress)يقوم بالتحقق من البرامج الضارة والبريد العشوائي والقائمة السوداء وعمليات إعادة التوجيه htaccess ورمز التقييم المخفي ومشكلات الأمان الأخرى.

علاوة على ذلك ، فإنه يتحقق مما إذا كان WordPress و PHP محدثين ويخفي إصدار WordPress عن الجمهور ، وما إلى ذلك إذا كان موقعك محميًا بواسطة جدار حماية الويب(Web Firewall) . كما أنه يحمي دليل التحميل(Uploads Directory) الخاص بك ، ويقيد wp-content و wp-يشمل الوصول عن طريق تشديد أذونات الملفات ، والتحقق من سلامة ملفات WordPress الأساسية الخاصة بك. (WordPress)يراقب عددًا كبيرًا من الإجراءات ، بما في ذلك ، محاولات تسجيل الدخول ، وعمليات تسجيل الدخول الفاشلة ، وتغييرات (Login)الملفات(Logins) ، وما(File Changes) إلى ذلك.

يتحقق Sucuri(Sucuri) أيضًا مما إذا كان موقعك مدرجًا في القائمة السوداء في أي مكان مثل Google Safe Browsing و Norton Safe Web و Phish Tank و SiteAdvisor و Eset و Yandex وما إلى ذلك ويبلغك بذلك.

بصرف النظر عن Sucuri ، يعد المكون الإضافي Secure WordPress و (Secure WordPress)Exploit Scanner و WordFence Security و WordPress Sentinel و Quttera و VIP Scanner و iThemes Security (سابقًا Better WP Security) و BulletProof Security و All In One WP Security & Firewall من بين الماسحات الضوئية الجيدة والمكونات الإضافية للأمان قد ترغب في إلقاء نظرة على. ستساعدك معظم هذه المكونات الإضافية ، بصرف النظر عن فحص موقعك بحثًا عن برامج ضارة ، على Harden File أذونات(Harden File Permissions) وحذف ملفات ReadMe وإخفاء إصدارات WordPress والمزيد.

تذكر(Remember) أن تقوم بعمل نسخة احتياطية من قاعدة البيانات أو الموقع الكامل قبل إجراء أي تغييرات ملحوظة على تثبيت WordPress الخاص بك لأن بعض هذه الإصلاحات بنقرة واحدة قد تعطل بعض وظائف موقعك. لذا من فضلك كن حذرا هنا.

8] استخدم شبكة توصيل المحتوى المجانية Cloudflare لتصفية كل حركة المرور الخاصة بك وتقليل مخاطر موقع WordPress الخاص بك من أن يصبح هدفًا ، لأنه يعمل بمثابة وكيل بين زوارك والخادم الذي يستضيف موقع الويب الخاص بك. Cloudflare basic مجاني ، ولكن إذا دفعت مبلغًا رمزيًا ، يمكنك أيضًا الاستفادة من خدمة Web Application Firewall . إنه يوقف الهجمات في الوقت الفعلي مثل حقن SQL والبرمجة النصية عبر المواقع والتعليقات غير المرغوب فيها وإساءة الاستخدام الأخرى على حافة الشبكة. نحن نستخدم جدار حماية Sucuri(Sucuri Firewall) هنا. تقدم Sucuri(Sucuri) جدار حماية رائعًا ، لكنه ليس مجانيًا. يقدم Google Project Shield هجمات DDoS(DDoS) مجانيةالحماية لتحديد مواقع الويب.

9] قلل عدد المكونات الإضافية(number of plugins) التي تستخدمها. قم بإلغاء التنشيط(Deactivate) أو حتى الأفضل ، احذف العناصر التي لا تستخدمها.

10] استمر في إنشاء نسخ احتياطية(backups) من موقعك على فترات منتظمة ، وقم بتحميلها على بعض الخدمات السحابية(Cloud) و / أو على سطح المكتب. تعد BackWPUp(BackWPUp) و VaultPress و BackupBuddy و DropBox لـ WordPress و (DropBox for WordPress,) BackUpWordPress من بين المكونات الإضافية الجيدة للنسخ الاحتياطي(Backup) التي قد ترغب في التحقق منها.

في حين أن هذا قد يكون كافيًا لمعظم مواقع WordPress ، إذا كنت بحاجة إلى المضي قدمًا ، يمكنك قراءة هذا المنشور على WordPress.org .

اقرأ: (Read:) لماذا يتم اختراق مواقع الويب ؟

قد يرغب البعض منكم في التحقق من رسالتي حول نصائح مفيدة للمدونين الجدد(Useful tips for new bloggers) .(Some of you might want to check out my post on Useful tips for new bloggers.)

Related posts

Best الشخصية استعراض استضافة مجانية على شبكة الإنترنت

كيفية التعامل مع Plagiarism and Online Content Theft

قائمة أفضل Blogs في India عن طريق المرور - 2020

تطبيق Blogging العملي للمدونين والمبتدئين

Find الروابط المكسورة، validate HTML & CSS على موقع الويب الخاص بك باستخدام DeepTrawl

كيفية تشغيل سريع سريع WordPress على Microsoft Azure

ما هي Click Frauds and Online Advertising Frauds

11 من أفضل ملحقات WordPress Podcast

9 يجب أن يكون لديك إضافات لعمليات تثبيت WordPress الجديدة

إظهار مقتطفات على الصفحة الرئيسية من WordPress blog

كيفية التحقق مما إذا كان موقع الويب المحظور من AdSense

كيفية جعل Money Online للمبتدئين

كيفية جعل WordPress Site Secure

كيفية تسريع أي موقع WordPress باستخدام .HTACCESS

WordPress Jetpack: ما هو وهل يستحق التثبيت؟

كيفية استخدام Lumen5 لتحويل منشور المدونة الخاص بك إلى فيديو

Basic SEO Tips للحصول على أفضل Search Engine Ranking

كيفية تثبيت و Setup WordPress على Microsoft Azure

Must Have WordPress Yoast SEO Settings 2021

إنشاء Child Theme في WordPress