تدقيق الارتباط التشعبي في متصفحات Chrome و Firefox

في بعض الأحيان ، يمكن خداع المستخدمين المبتدئين أو الأبرياء للمشاركة عن غير قصد إذا أرسلوا معلومات إلى مورد آخر. هذا قد يضيف مخاطر الخصوصية. على سبيل المثال ، أضاف HTML5 ميزة إلى الويب تسمى Hyperlink Auditing . إذا لم تكن على علم بهذه الميزة ، تتم إضافة تدقيق الارتباط التشعبي(Hyperlink) إلى صفحة ويب أو يتم إنشاؤه بواسطة عنصر منطقة له سمة ping.

اصوات تدقيق الارتباط التشعبي

يتم استخدامه عادةً من قبل المواقع لتتبع نقرات الروابط ، ولكن تم العثور أيضًا على إساءة استخدام من قبل مجرمي الإنترنت لتمرير كمية هائلة من طلبات الويب إلى المواقع في محاولة لإخراجها في وضع عدم الاتصال. إذن ، كيف يمكنك تعطيل هذه الميزة في متصفح Chrome(Chrome) أو Firefox ؟ دعونا نحاول أيضًا الإجابة على بعض الأسئلة المتعلقة به.

سنمضي في خطوتين-

- تعطيل تدقيق الارتباط التشعبي

- تحديد ما إذا كان تدقيق الارتباط التشعبي(Hyperlink) جيدًا أم سيئًا

(Hyperlink)تدقيق الارتباط التشعبي هو معيار HTML يسمح بإنشاء روابط خاصة تعود إلى عنوان URL المحدد عند النقر فوقها. تتم هذه الاختبارات في شكل طلب POST لصفحة الويب المحددة التي يمكنها بعد ذلك فحص رؤوس الطلبات لمعرفة الصفحة التي تم النقر فوق الارتباط عليها.

1] تعطيل تدقيق الارتباط التشعبي

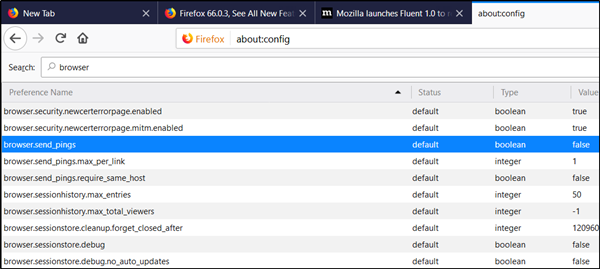

يعد Firefox(Firefox) أحد المتصفحات القليلة التي تم تعطيل خاصية ping افتراضيًا. يمكنك التحقق من ذلك عن طريق فتح المتصفح وإلقاء نظرة على: config> browser.send_pings قيمة الإدخال. انظر لقطة الشاشة أدناه لمزيد من المعلومات.

(Chrome)يخطط Chrome لإزالة هذه القدرة في الإصدارات المستقبلية. ومع ذلك ، لا يزال بإمكانك تعطيله عن طريق فتح chrome://flags#disable-hyperlink-auditing وتعيين العلم على معطل.

للحصول على معلوماتك في الإصدارات الأحدث ، سيتم تمكين ميزة تتبع ping للارتباط التشعبي افتراضيًا ، وبالتالي قد لا ترى هذه العلامات في المستعرض الخاص بك.(Hyperlink)

2] هل تدقيق الارتباط التشعبي جيد أم سيئ(Hyperlink)

كان هناك تقرير في وقت سابق. اقترحت أن نوعًا جديدًا من هجمات DDoS(DDoS attack) يسيء استخدام ميزة تدقيق الارتباط التشعبي المستندة إلى HTML5 Ping.(HTML5)

يتضمن الهجوم بشكل أساسي قيام المستخدمين بزيارة صفحة ويب مكونة من ملفي جافا سكريبت(JavaScript) خارجيين ببراءة . تتضمن إحداها مصفوفة تحتوي على عناوين URL(URLs) (يُعتقد أنها أهداف لهجوم DDoS . يحتوي ملف (DDoS)JavaScript الثاني على وظيفة تحدد بشكل عشوائي عنوان URL من المصفوفة ، وأنشأت العلامة بسمة "ping" ، ونقرت بشكل أساسي على الرابط الارتباط كل ثانية.هذا مكّن المهاجمين من إرسال اختبار ping تدقيق الارتباط التشعبي إلى الهدف طالما تم فتح صفحة الويب.وبالتالي ، بدلاً من الثغرة الأمنية ، اعتمد الهجوم على تحويل ميزة مشروعة إلى أداة هجوم.

هذا اتجاه مقلق ، وبالتالي لا يعتبر تدقيق الارتباط التشعبي(Hyperlink) بشكل عام فكرة جيدة.

Related posts

FIX: recaptcha لا يعمل في Chrome، Firefox، أو أي متصفح

كيفية مزامنة Tabs بين Edge، Chrome and Firefox browsers

Google Chrome vs Firefox Quantum ل Windows 10

كيفية حفظ صفحات الويب PDF في Chrome or Firefox

400 Bad Request، Cookie Too Large - Chrome، Edge، Firefox، أي

10 Best Chrome و Edge و Firefox ملحقات لحفظ الصفحة لقراءة وقت لاحق

كيفية فتح ملفات Office في Chrome or Edge

كيفية إيقاف إعادة توجيهات التلقائية في Chrome، Firefox، Edge متصفحات

كيفية تصفح في Mode النص فقط في Chrome، Edge، أو Firefox

كيفية تغيير default download location في Chrome، Firefox، Opera

كيفية تعطيل Geolocation في Firefox و Chrome و Edge

كيفية تحديث Chrome، Edge، Firefox، Opera متصفحات على نظام التشغيل Windows 10

Firefox Quantum browser القرص لتخصيصها حسب رغبتك

Web Cache Viewer مجانا لChrome، Firefox and Edge browsers

Share Button Plugins ل Chrome، Firefox and Edge browsers

Block Notifications، Microphone، Camera الطلبات في Firefox browser

صور تعطيل في Chrome، Firefox، Edge، Internet Explorer أثناء التصفح

كيفية تغيير User name and Profile image في Edge، Chrome، Firefox

هل هي آمنة لحفظ كلمات المرور في Chrome، Firefox or Edge browser؟

كيفية القائمة السوداء أو حظر المواقع في Chrome، Firefox، متصفحات Edge