9 معايير مهمة لاستخدامها عند اختيار برنامج مكافحة الفيروسات الخاص بك

هل(Are) تبحث عن أفضل مضاد فيروسات أو أفضل حل أمني(security solution) لجهاز الكمبيوتر أو الجهاز الذي يعمل بنظام Windows(Windows computer or device) ؟ هناك العديد من الخيارات في السوق التي قد لا تعرف أيها تختار. أنت تعلم أنك بحاجة إلى مضاد فيروسات ، لكنك لا تعرف المعايير التي يجب أن يفي بها. تقوم جميع شركات الأمن بتسويق منتجاتها على أنها الأفضل ، ولديها أكبر برامج مكافحة الفيروسات أو جدار الحماية(antivirus or firewall) ، وكونها منتجات كاملة ، وما إلى ذلك. ومع ذلك ، بمن تثق؟ كيف يجب أن تختار برنامج مكافحة الفيروسات الخاص بك؟ في هذا الدليل ، نشارك المعايير التي يجب أن تستخدمها لتحديد أفضل منتج أمان(security product) لك:

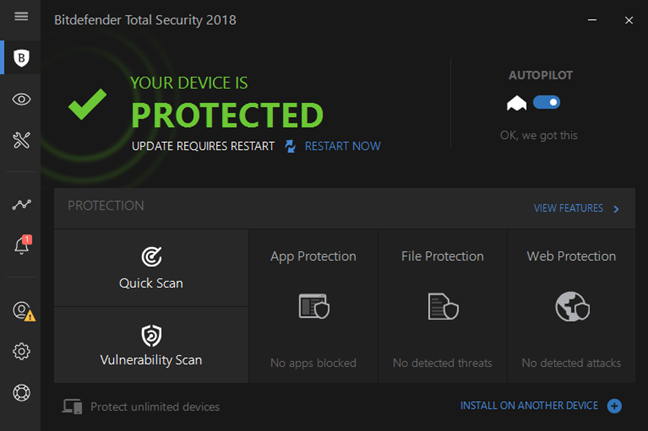

1. ابحث عن الحماية الشاملة

في التسعينيات ، كان وجود منتج أمان(security product) جيد لجهاز الكمبيوتر الخاص بك يعني أنه يكفي أن يكون لديك مضاد فيروسات جيد. في الوقت الحاضر ، لم يعد (Nowadays)منتج الأمان(security product) الجيد يتعلق فقط بالحماية من الفيروسات(antivirus protection) . يتعلق الأمر أيضًا بحماية جدار الحماية(firewall protection) ، والحماية من الجرائم الإلكترونية عند تصفح الإنترنت ، والحماية من برامج الفدية ، وحماية VPN ضد (VPN protection)الرقابة والرقابة(monitoring and censorship) من طرف ثالث ، وما إلى ذلك.

يجب أن يشتمل منتج الأمان(security product) الجيد على العديد من طبقات الأمان التي تحميك من التهديدات الإلكترونية الحديثة. يعد برنامج مكافحة الفيروسات الجيد مفيدًا ضد الأنواع التقليدية من البرامج الضارة ، لكن هذا لا يعني أن جهاز الكمبيوتر الخاص بك لا يمكن أن يصاب بفيروس الفدية ، والذي يمكن أن يكون أكثر ضررًا من الفيروسات التقليدية. لهذا السبب نعتقد أنه عندما تبحث عن حل الأمان(security solution) التالي ، يجب عليك التحقق مما إذا كان يوفر حماية شاملة(all-inclusive protection) . هذا يعني الحماية من أنواع التهديدات التالية:

- الفيروسات(Viruses) - البرامج ذات النوايا الخبيثة التي تتميز بقدرتها على مضاعفة نفسها وبالتالي إصابة أجهزة الكمبيوتر أو الأجهزة الأخرى. عادة ما ترتبط الفيروسات بملف قابل للتنفيذ والذي ، عندما تقوم بتشغيله دون علم ، يعمل أيضًا كمحفز للفيروس.

- أحصنة طروادة (الخيول)(Trojans (Horses)) - هي برامج ضارة يمكن أن تتنكر في شكل برامج شائعة وبسبب ذلك ، يمكن أن تخدعك لتنزيلها وتشغيلها على جهاز الكمبيوتر الخاص بك. عند القيام بذلك ، تفتح أحصنة طروادة عادةً البوابة لأشكال أخرى من البرامج الضارة على جهاز الكمبيوتر الخاص بك.

- الديدان(Worms ) - هي برامج ضارة تستفيد من الثغرات الأمنية ونقاط الضعف في نظام التشغيل(operating system) أو البرامج الأخرى (مثل متصفح الويب الخاص بك على سبيل المثال) وتستخدمها لإصابة جهاز الكمبيوتر الخاص بك. على عكس الفيروسات العادية ، يمكن للديدان أن تتكاثر وتنتشر من تلقاء نفسها دون الحاجة إلى تشغيل ملف مصاب.

- برامج التجسس(Spyware ) - برامج مصممة للتجسس وجمع المعلومات الاستخبارية عنك. تحاول برامج التجسس الاختباء منك ، من نظام التشغيل (operating system)والحل الأمني(security solution) الخاص بك ، وبعد أن تقوم بجمع معلومات عنك ، تحاول إرسالها إلى خوادم يتحكم فيها المتسللون.

- الجذور الخفية(Rootkits ) - نوع خاص من البرامج الضارة المصممة لمنح المتسللين الوصول عن بعد والتحكم(access and control) في الجهاز ، دون أن يكتشفهم الضحايا أو برنامج الأمان(security software) المثبت على الأجهزة المصابة. عندما يتمكن المتسلل من الوصول إلى جهاز مصاب بجذور الخوادم ، يمكنه استخدامه للوصول عن بُعد للملفات الموجودة عليه ونسخها وتنفيذها ، وتغيير إعدادات نظام التشغيل ، وتثبيت برامج إضافية (عادةً أنواع أخرى من البرامج الضارة) وما إلى ذلك. بحكم التعريف ، تعد الجذور الخفية نوعًا خفيًا من البرامج الضارة ، لذا يصعب اكتشافها وإزالتها من جهاز مصاب.

- برامج الفدية(Ransomware ) الضارة - البرامج الضارة التي بمجرد أن تصيب جهاز الكمبيوتر الخاص بك ، فإنها تتحكم في ملفاتك وتشفّرها ، مثل الصور ومستندات العمل ومقاطع الفيديو. بمجرد حدوث ذلك ، تحاول برامج الفدية دفع مبالغ كبيرة من المال لمنشئيها ، حتى تتمكن من استعادة ملفاتك.

- برامج الإعلانات المتسللة(Adware ) - البرامج التي تعرض إعلانات على شاشتك ، في مستعرضات الويب الخاصة بك أو في أماكن أخرى على جهاز الكمبيوتر الخاص بك. قد لا تكون برامج ضارة بحكم تعريفها ، ولكن برامج الإعلانات المتسللة غالبًا ما تضر بأداء الكمبيوتر وتجربة المستخدم ، ويمكن أن تساعد أيضًا في إصابة جهاز الكمبيوتر الخاص بك ببرامج ضارة.

- هجمات الشبكة(Network attacks ) - عندما يحاول المتسللون السيطرة على أجهزتك عن بعد ، يمكنهم القيام بذلك من خلال نهج "كسر". هذا عندما تحتاج إلى جدار حماية لإيقاف هجمات الشبكة. يجب أن يكون جدار الحماية الجيد قادرًا على صد الهجمات من الخارج ولكن يخبرك أيضًا بحركة المرور المشبوهة التي تبدأ من جهاز الكمبيوتر الخاص بك إلى العالم الخارجي.

- تهديدات الويب(Web threats) - يجب أن يكون متصفح الويب الخاص بك هو الأول في خط الدفاع ضد البرامج الضارة. لهذا السبب يجب أن يشتمل حل الأمان الجيد على (security solution)وحدة حماية(protection module) الويب التي يمكن أن تمنعك من زيارة مواقع الويب ذات المحتوى الضار. من الأفضل التعامل مع البرامج الضارة في متصفحك بدلاً من الاضطرار إلى القيام بذلك عندما تصل إلى جهاز الكمبيوتر الخاص بك.

2. اختر حماية موثوقة

أحد أهم معايير اختيار أفضل حل مضاد للفيروسات هو موثوقيته. يجب أن يكون منتج الأمان(security product) الموثوق قادرًا على:

- حماية دون التسبب في تعارض(Protect without causing conflicts) مع البرامج الأخرى المثبتة على جهاز الكمبيوتر الخاص بك. على سبيل المثال ، عند تثبيته على جهاز الكمبيوتر الخاص بك ، يجب أن تتحقق مجموعة الأمان(security suite) الجيدة مما إذا كانت برامج الأمان المماثلة موجودة بالفعل على نظامك. إذا كانت هذه هي الحالة ، يجب أن تطلب منك مجموعة الأمان(security suite) أولاً إزالة البرامج المتضاربة(conflicting software) ، قبل تثبيت نفسها.

- حماية عملياتها من الإنهاء غير المرغوب فيه(Protect its processes from unwanted termination) . تم تصميم البرامج الضارة القوية(Powerful malware) للاستفادة من نقاط الضعف في برنامج مكافحة الفيروسات. قد تحاول بعض البرامج الضارة قتل حل مكافحة الفيروسات الذي يعمل على نظامك والتحكم في النظام. يجب أن يحمي حل الأمان(security solution) الموثوق به عملياته دائمًا من الإنهاء غير المرغوب فيه.

- توفير حماية محدثة. (Provide up to date protection. )يعد حل مكافحة الفيروسات الذي يستخدم تعريفات برامج ضارة قديمة وقديمة منتجًا ضعيفًا. التهديدات(Threats) تتطور باستمرار. إنهم لا يتوقفون أبدًا ، لذا يجب على مضادات الفيروسات أن تفعل ذلك أيضًا. يعد برنامج مكافحة الفيروسات الجيد منتجًا يقوم بتحديث نفسه بانتظام عدة مرات في اليوم.

- أتمتة عمليات الفحص الأمني. (Automate security scans.)نعتقد أن حل الأمان(security solution) الموثوق به يجب أن يوفر وسيلة لأتمتة عمليات فحص مكافحة البرامج الضارة. وبهذا ، فإننا نعني أن مجموعة الأمان(security suite) يجب أن تتيح لك جدولة عمليات فحص برامج مكافحة الفيروسات. بل إنه من الأفضل أن يخرج منتج الأمان من العلبة مع تنشيط عمليات الفحص المجدولة بانتظام. (security product)بل إنه من الأفضل إجراء عمليات فحص لمكافحة الفيروسات عندما يكون جهاز الكمبيوتر الخاص بك في وضع الخمول ولا يقوم بأي شيء على أي حال.

3. احترس من تأثير الأداء(performance impact)

تعد منتجات الأمان ، بطبيعتها ، برامج تتطلب قدرًا كبيرًا من موارد الحوسبة للقيام بعملها. يستخدمون قوة حوسبة أكبر من مشغل الصوت العادي ، على سبيل المثال. ومع ذلك ، يعمل جميع بائعي خدمات الأمان على تقليل تأثير منتجاتهم على أداء جهاز الكمبيوتر الخاص بك. إذا لم يكن جهاز الكمبيوتر الخاص بك هو الأقوى في السوق ، فيجب أن تأخذ في الاعتبار جانب الأداء(performance) . عادة ، يجب على منتج الأمان(security product) الجيد :

- يكون لها تأثير ضئيل على توقيت بدء تشغيل(Have a small impact on the boot timings ) جهاز الكمبيوتر الخاص بك. يجب أن يبدأ Windows الخاص بك بالسرعة نفسها التي كان عليها قبل تثبيت منتج الأمان(security product) الخاص بك .

- يكون لها تأثير ضئيل على أداء جهاز الكمبيوتر الخاص بك(Have a small impact on your computer's performance) . لا يعد الحل الأمني(security solution) الفعال مفيدًا إذا تسبب في تعطل جهاز الكمبيوتر الخاص بك. يجب أن يعرف كيفية استخدام موارد جهاز الكمبيوتر الخاص بك بطريقة لا تؤثر سلبًا على تجربة الحوسبة الخاصة بك فيما يتعلق بالأداء والاستجابة(performance and responsiveness) .

- كن سريعًا في فحص جهاز الكمبيوتر الخاص بك بحثًا عن البرامج الضارة(Be fast in scanning your computer for malware) . تميل برامج مكافحة الفيروسات الجيدة إلى أن تكون أسرع من غيرها عندما يتعلق الأمر بفحص جهاز الكمبيوتر الخاص بك بحثًا عن تهديدات البرامج الضارة.

4. تفضيل سهولة الاستخدام

يجب أن يكون منتج الأمان(security product) الجيد سهل الاستخدام من قبل المستخدمين المطلعين وكذلك المستخدمين العاديين الذين لديهم معرفة قليلة أو معدومة بالأمان. هذا يعني أنه يحتاج إلى:

- كن سهل التنقل. (Be easy to navigate. )يجب أن يوفر لك طريقة بديهية للتنقل عبر مختلف النوافذ وعلامات التبويب والقوائم والإعدادات.

- كن سهل الاستخدام على الأجهزة المزودة بشاشات تعمل باللمس. (Be easy to use on devices with touchscreens. )لقد مات عصر الشاشة القديمة العادية. في هذه الأيام ، يتزايد عدد أجهزة الكمبيوتر المزودة بشاشة تعمل باللمس بمعدل سريع. وبالتالي ، يستخدم المزيد والمزيد من الأشخاص اللمس للتحكم في كيفية عمل البرنامج. يجب أن يحتوي منتج الأمان(security product) الجيد على أزرار كبيرة وبلاط ومفاتيح من جميع الأنواع وعلامات اختيار وما إلى ذلك. بمعنى آخر ، يجب أن تحتوي على عناصر تحكم يسهل لمسها بأصابعك أيضًا ، وليس فقط بمؤشر الماوس.

- كن سهل الفهم. (Be easy to understand. )بغض النظر عن مدى سهولة التنقل عبر واجهة المستخدم ، فليس من الجيد إذا كنت لا تفهم معنى كل عنصر وإعداد(item and setting means) . يجب أن تكون خيارات التكوين المقدمة سهلة الفهم من قبل جميع المستخدمين.

- نوفر لك سهولة في العثور على الوثائق. (Provide you with easy to find documentation.)تمامًا مثل أي منتج جيد ، يجب أن توفر منتجات الأمان الجيدة طريقة سهلة للوصول إلى وثائقها. إذا كانت وثائق التعليمات(Help) متاحة ، ولكن لا يمكنك العثور عليها ، فما هو الهدف؟

- تمنحك السيطرة الكاملة على كيفية عملها. (Give you complete control of how it works. )يبحث العديد من الأشخاص عن منتجات الأمان(security product) التي لا تتطلب أي تكوين معين. ومع ذلك ، هناك أيضًا أشخاص يريدون تعيين كل التفاصيل الخاصة بكيفية عمل منتج الأمان(security product) . إذا كان هذا هو الحال بالنسبة لك ، يجب أن يوفر لك منتج الأمان الجيد التحكم الكامل.(security product)

هذه كلها معايير نسبية لأن بعض المستخدمين أكثر تقدمًا ولديهم خلفية فنية أكثر ، بينما البعض الآخر ليس كذلك. بغض النظر(Regardless) عن مستوى معرفتك التقنية ، من الضروري أن يكون منتج الأمان(security product) سهل الاستخدام بالنسبة لك.

إذا كنت مبتدئًا وليس لديك ميول تقنية ، فابحث عن نوع " التثبيت والنسيان" ("install & forget")لمنتج الأمان(security product) . إذا كنت مستخدمًا محترفًا ، فقد ترغب في البحث عن منتج أمان(security product) يمكن تهيئته بالتفصيل ، منتج يوفر العديد من الإعدادات المتقدمة.

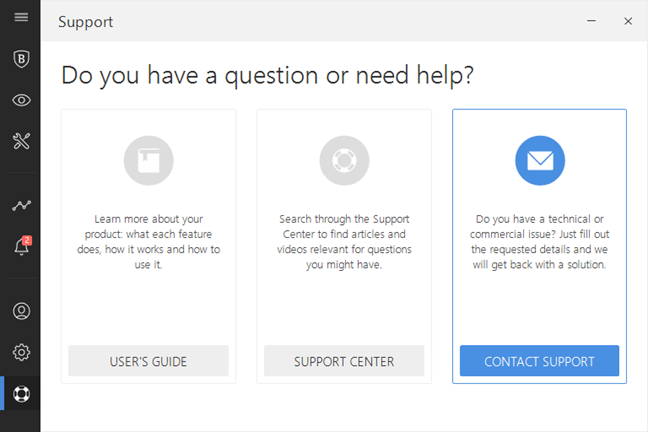

5. كن مستعدًا لطلب الدعم

لا يوجد شيء مثالي في هذا العالم ، لذا من المهم أن تكون قادرًا على طلب المساعدة عندما لا يعمل شيء ما كما ينبغي. هذا هو السبب في أن خيارات الدعم التي تحصل عليها تعد عاملاً يجب مراعاته قبل اتخاذ قرار بشراء منتج أمان(security product) .

عادةً ما تميل شركة أمن تكنولوجيا المعلومات(IT security) التي تنشئ برامج أمان ممتازة إلى تقديم مجموعة واسعة من خيارات الدعم(support options) ، وإذا كانت لديك مشاكل مع منتجها ، فيجب أن تكون قادرًا على:

- اكتب بريدًا إلكترونيًا(email ) إليهم ، تصف فيه مشكلاتك مع منتج مكافحة الفيروسات الخاص بهم

- احصل على جلسة محادثة مباشرة(live chat) مع أحد مهندسي الدعم

- اتصل(Call) بخدمة الدعم الخاصة بهم للحصول على المساعدة

يجب ألا يكلفك أي من خيارات الدعم أموالاً إضافية ، بخلاف ما دفعته بالفعل عند شراء منتجهم.

6. الاستفادة الجيدة من الأدوات المجمعة

تشتمل العديد من منتجات الأمان(security product) "الكاملة" على أدوات إضافية إلى جانب وحدات الأمان الأساسية . (core security)قد تتضمن محافظ كلمات مرور ومساحة تخزين(storage space) مشفرة بأمان في السحابة وأدوات الرقابة الأبوية وما إلى ذلك. لا ينبغي أن تحتل هذه الأدوات الإضافية المرتبة الأولى في ذهنك عندما تبدأ في البحث عن حل الأمان(security solution) الرائع التالي ، ولكنها يمكن أن تكون تلك الدفعة الصغيرة التي تحتاجها لاتخاذ القرار الصحيح بين اثنين من منتجات الأمان(security product) المتشابهة . على سبيل المثال ، إذا كنت مسافرًا وعادة ما تأخذ جهاز الكمبيوتر أو الجهاز الذي يعمل بنظام Windows(Windows computer or device) معك ، فيجب أن تحصل على منتج أمان(security product) يتضمن خطة خدمة VPN(VPN service) ، أو الاشتراك فيخدمة VPN(VPN service) بشكل منفصل. إنها الطريقة الوحيدة التي يمكنك من خلالها أن تكون آمنًا عند الاتصال بشبكات لاسلكية عامة غير جديرة بالثقة مثل تلك الموجودة في المطارات والمقاهي ومراكز المؤتمرات وما إلى ذلك.

إذا كنت أحد الوالدين ، وعليك الاختيار بين مجموعتي أمان متشابهتين ، ولكن واحدة منهما فقط تقدم وحدة تحكم(control module) أبوية ، فمن المحتمل أن تختار المجموعة التي تحتوي على أدوات الرقابة الأبوية.

عند اختيار شراء منتج أمان(security product) ، يجب عليك التحقق مما إذا كانت الأدوات الإضافية التي يجمعها هي:

- موجه نحو الأمن(Security-oriented) . إذا كان منتج الأمان(security product) يمنحك أدوات إضافية مجانية غير موجهة للأمان ، فنحن نعتقد أنها لا تستحق الشراء. هذه الأدوات هي مجرد وسيلة لتحقيق غاية تسويقية(marketing end) .

- مفيد(Useful) . يجب أن تكون الأدوات الإضافية التي تحصل عليها عند شراء منتج أمان(security product) مفيدة لك. لا ينبغي أن تكون نسخًا من الأدوات الموجودة بالفعل في Windows فقط .

- لا تضر بأمنك أو خصوصيتك. (Do not harm your security or your privacy.)يختار بعض البائعين تجميع أدوات إضافية لا تساعد في زيادة الأمان أو الخصوصية(security or privacy) . على العكس من ذلك ، فهم يضرونها. إذا تضمن حل الأمان(security solution) أشرطة أدوات مظللة أو متصفحات الويب أو الوظائف الإضافية للمتصفح أو أي أدوات أخرى تقلل من أمانك أو خصوصيتك(security or privacy) ، فيجب عليك الابتعاد عن هذا المنتج.

- لا تنطوي على تكاليف إضافية(Do not involve additional costs) . إذا كنت بحاجة إلى دفع المزيد من المال بالإضافة إلى ما دفعته بالفعل مقابل مجموعة الأمان(security suite) ، فإنهم لا يستحقون ذلك.

7. النظر في السمعة

قد يبدو هذا متحفظًا بعض الشيء مثل فريق المحررين من المدرسة القديمة الذين يرغبون في تفضيل الأسماء الكبيرة في سوق أمن تكنولوجيا المعلومات(IT security) . هذا ليس صحيحًا ، ونؤكد لكم أن نوايانا صادقة: السمعة مهمة! عادةً ما يكون شراء واستخدام منتج أمان(security product) من شركة ذات سمعة جيدة رهانًا أكثر أمانًا من القفز بكل شيء مع منتج أمان(security product) من شركة غير معروفة. تميل الحلول الأمنية الجيدة إلى أن تظل جيدة مع مرور الوقت. في الوقت نفسه ، تخفي العديد من البرامج الضارة نفسها على أنها حلول أمنية مزعومة. عند اختيار استخدام مضاد فيروسات غير معروف ، على سبيل المثال ، قد ينتهي بك الأمر بتثبيت فيروس على جهاز الكمبيوتر الخاص بك ، وهو ما تريد حماية نفسك منه.

8. كن على دراية بالتكلفة

حسنًا ، ربما تعتقد أن جميع المعايير التي تحدثنا عنها جيدة ورائعة ، لكن لا يوجد أي منها بنفس أهمية تكلفة هذا الحل الأمني(security solution) . يميل معظم الناس إلى اختيار منتجات أقل تكلفة ، وعلى الرغم من أن هذا نهج عام صحيح ، إلا أنه ليس الأفضل دائمًا. في حالة المنتجات الأمنية ، هذا يعني أنه يجب عليك البحث عن المنتج الأقل سعرًا الذي يناسب احتياجاتك ويوفر الحماية التي تحتاجها. قد لا يكون هذا المنتج هو الأقل تكلفة في السوق. من ناحية أخرى ، تخيل كم قد تكلفك إذا اشتريت منتج أمان صفقة(bargain security product) لا يمكنه حماية ملفاتك من برامج الفدية؟

9. اقرأ سلسلة " الأمان(Security) للجميع" ، لأنها تهدف إلى مساعدتك في اختيار منتج مكافحة الفيروسات(antivirus product) المناسب لك

نعتقد أن المعايير المذكورة أعلاه هي الأكثر أهمية عندما يتعلق الأمر باختيار أفضل antivirus/security solution بالنسبة لك. لقد دأبنا(Everyone) على كتابة مراجعات لأجنحة الأمان في سلسلة " الأمان(Security) للجميع " لسنوات عديدة ، ومنذ أن بدأنا هذه السلسلة ، سعينا دائمًا للإجابة على هذا السؤال: ما هو أفضل منتج أمان(security product) لقرائنا؟

تعتبر بعض مجموعات الأمان أفضل من غيرها فيما يتعلق بالحماية من البرامج الضارة ؛ بعضها أسهل في الاستخدام ، وبعضها يقدم العديد من الإعدادات المتقدمة ، وهكذا دواليك. في كل من مراجعاتنا ، نغطي جميع المعايير المذكورة أعلاه ، ثم نقوم بتقييم كل منتج أمان(security product) .

ما هي المعايير التي تستخدمها لاختيار برنامج مكافحة الفيروسات الخاص بك؟

كل منتج أمني(security product) له تقلباته ، ومن الصعب تحديده على أنه الأفضل للجميع. يمكن أن يكون منتج الأمان(security product) هو المنتج المناسب لك كمبتدئ ، بينما قد يكون منتجًا آخر هو المنتج المناسب لك كمستخدم تقني متقدم. نأمل أن(Hopefully) تساعدك المعايير المذكورة أعلاه ، جنبًا إلى جنب مع مراجعات الأمان الخاصة بنا ، في تحديد أفضل منتج مضاد فيروسات لك. (security reviews)قبل إغلاق هذه المقالة ، شارك معنا في تعليق المعايير التي تستخدمها عند شراء مضاد فيروسات. التعليق(Comment) أدناه ودعنا نناقش.

Related posts

حول InPrivate and Incognito. ما هو التصفح الخاص؟ Which browser هو الأفضل؟

13 أفضل الأشياء حول Windows 10

ويندوز 11 وأفضل الميزات: 8 أشياء عظيمة عن ذلك

التحليل: عمليات التثبيت السريعة لتطبيق سطح المكتب تدمر أداء الكمبيوتر!

الجوائز: أفضل منتج مضاد فيروسات مجاني لعام 2018

الأمن للجميع - Review ESET Smart Security Premium

كيفية تكوين Windows Sandbox (تشغيل التطبيقات / البرامج النصية، مشاركة المجلدات، إلخ)

كيفية تعيين أذونات التطبيق في نظام التشغيل Windows 10 -

كيفية استخدام Windows USB/DVD Download Tool

كيفية مسح ملفات تعريف الارتباط على Firefox في Windows and macOS

كيفية تعطيل الإعلانات في Windows 11

كيفية استخدام الخطوات Recorder لالتقاط خطوات لاستكشاف الأخطاء وإصلاحها Windows 10

ويندوز 10 تمتص! هنا 12 أسباب لماذا!

الجوائز: أفضل منتج مضاد فيروسات لعام 2018

الجوائز - أفضل منتج مضاد فيروسات لعام 2017

كيفية تنظيف Windows 10 باستخدام Storage Sense

كيفية إنشاء محرك استرداد على USB Memory Stick في Windows 8 و 8.1

هل يعمل ReadyBoost؟ هل يحسن أداء أجهزة الكمبيوتر الأبطأ؟

كيفية إزالة هاتفك من Windows 10 (هاتف Unlink)

Windows 10 Update Assistant: الترقية إلى May 2021 Update today!