TPM مقابل PTT: ما هي الاختلافات الرئيسية بينهما؟

يوجد Windows 11(Windows 11) على مقربة منك ، وقد حرصت Microsoft على تضمين متطلبات الأمان لأي شخص يريد الترقية. هذا يعني أن الملايين من مستخدمي Windows 10 سيضطرون إلى شراء أجهزة كمبيوتر جديدة لتجربة ما تقدمه أنظمة التشغيل الجديدة.

سيحتاج جهاز الكمبيوتر الخاص بك إلى دعم الوحدة النمطية للنظام الأساسي الموثوق به(Trusted Platform Module) ( TPM 2.0 ). ومع ذلك ، من وجهة نظر الأجهزة ، يدعم الجيل الثامن فقط وما فوق من جانب Intel للأشياء TPM 2.0 . بالنسبة إلى AMD ، فقط Zen 3 وما فوق.

إذا كنت تريد معرفة المزيد ، فيرجى قراءة منشورنا على مجموعات الشرائح واللوحات الأم التي تدعم Windows 11(Chipsets and motherboards that support Windows 11) للحصول على فهم أعمق لنوع الأجهزة المطلوبة.

ما هو TPM ( وحدة النظام الأساسي الموثوق به(Trusted Platform Module) )؟

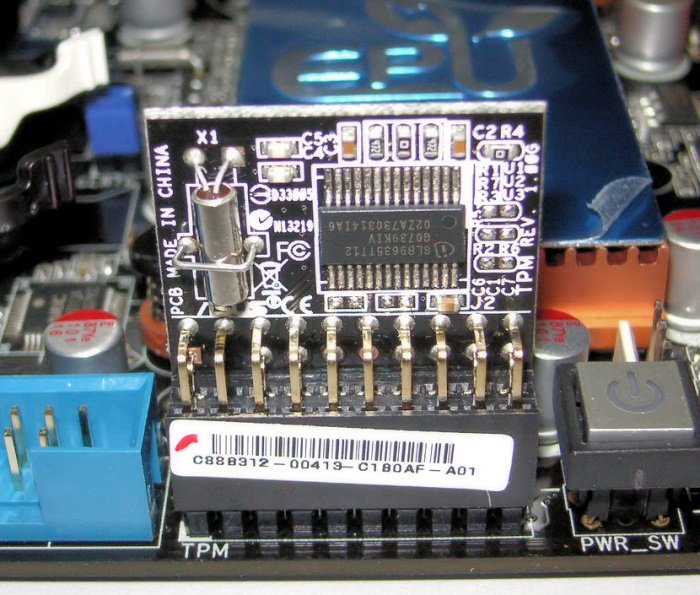

Trusted Platform Module أو TPM عبارة عن شريحة متخصصة ومخصصة لتخزين مفاتيح التشفير. إنه بمثابة أمان نقطة النهاية للأجهزة التي تدعمها.

عندما يتعلق الأمر بتخزين مفاتيح التشفير على مرحلة الأجهزة ، فهذا هو المكان الذي يلعب فيه TPM . يعتقد العديد من الباحثين في مجال الأمان أنه من الأفضل تخزين مفاتيح الأمان من مستوى الأجهزة بدلاً من البرامج لإبقاء المتسللين بعيدًا بشكل أفضل. تعتمد صناعة التكنولوجيا بأكملها على TPM ، وعلى هذا النحو ، لا تريد Microsoft أن تتخلف عن الركب ، خاصةً عندما نرى أننا الآن متورطون في العصر الرقمي.

ما هو PTT ( تقنية منصة الثقة(Platform Trust Technology) )؟

توفر خدمة الضغط والتحدث(PTT) إمكانات TPM 2.0 المنفصلة . تعد Intel PTT(Intel PTT) وظيفة نظام أساسي لتخزين بيانات الاعتماد وإدارة المفاتيح المستخدمة بواسطة Windows 11/10 . يجب أن نشير إلى أن الضغط والتحدث(PTT) هي إحدى تقنيات إنتل .(Intel)

الفرق بين TPM و PTT

تم تصميم Platform Trust Technology(Platform Trust Technology) للعمل مع Trusted Platform Module ، لذلك لا توجد مقابل حقيقي لأنهما لا يعملان على إنجاز نفس المهمة الإجمالية. نوضح أكثر قليلاً أدناه.

تقنية(Platform Trust Technology) منصة الثقة مقابل الوحدة النمطية للنظام الأساسي الموثوق به(Platform Module)

للبدء ، يجب أن نشير إلى أن PTT و TPM تقنيات مختلفة ، لكنهما يكملان بعضهما البعض. كما ترى ، يوجد تطبيق PTT إذا كان جهاز الكمبيوتر الخاص بك يدعم TPM 2.0 ، لكنه لا يحتوي على شريحة مخصصة. نحن نعلم هذا لأن العديد من وحدات المعالجة المركزية(CPUs) لديها دعم TPM من مستوى البرامج الثابتة.

(Intel)أنشأت Intel خدمة PTT(PTT) للمساعدة في تمكين TPM على أجهزة الكمبيوتر التي ليس لديها دعم مخصص ، وما يمكننا قوله ، إنه يعمل بشكل جيد. تم إنشاء التكنولوجيا مرة أخرى في عام 2013 ؛ لذلك ، نتوقع أن تعمل أجهزة الكمبيوتر التي تحتوي على معالجات Intel(Intel CPUs) من الجيل الرابع على الأقل على Windows 11 عبر PTT . على الأقل ، نحن نشير إلى هذه النقطة بناءً على نظرية لأننا لم نختبرها بأنفسنا.

إذن ، ماذا عن AMD ؟ حسنًا(Well) ، لقد تعلمنا أن وحدات المعالجة المركزية Zen(Zen CPUs) تأتي مليئة ببديل PTT المعروف باسم fTPM .

ذات صلة: (Related:) كيفية مسح وتحديث البرامج الثابتة لوحدات الأنظمة الأساسية الموثوقة (TPM)(How to clear and update TPM firmware) .

هل يدعم جهاز الكمبيوتر الخاص بك TPM؟

مما جمعناه ، يجب أن تدعم أجهزة الكمبيوتر بعد عام 2015 TPM حتى لو لم يكن بها شريحة مخصصة مثبتة. الآن ، هذا هو المكان الذي تلعب فيه خدمة الضغط والتحدث PTT . (PTT)أضافت Intel(Intel) هذه التقنية إلى أجهزة الكمبيوتر بدءًا من رقائق الجيل الرابع .

باستخدام هذه التقنية ، قد يحصل عدد أكبر من الأشخاص على فرصة تنزيل Windows 11 وتثبيته أكثر مما كان يُعتقد سابقًا.

كيفية معرفة ما إذا كان جهاز الكمبيوتر الخاص بك يدعم TPM 2.0

هناك طرق متعددة للتحقق من توفر شريحة TPM(ways to check TPM chip availability) . ومع ذلك ، يجب أن تعلم أنه يجب تمكينه على مستوى الأجهزة حتى يتمكن أمان برنامج الأمان مثل Bitllocker من استخدامه.

- استخدام إدارة TPM

- قم بتمكينه في BIOS أو UEFI

- استخدام عقدة الأمان(Security Node) في إدارة الأجهزة(Device Manager)

- باستخدام أمر WMIC.

يمكنك استخدام أداة تشخيص TPM في نظام التشغيل Windows 11(TPM Diagnostics Tool in Windows 11) لمعرفة معلومات شريحة Trusted Platform Module الخاصة بنظامك.

Related posts

كيفية معرفة ما Motherboard لديك على Windows 10/11 PC؟

Best Software & Hardware Bitcoin Wallets ل Windows، IOS، Android

أفضل Wired and Wireless Gaming Headsets

Monitor temperature مجسات، مروحة، الفولتية، تحميل، سرعات الساعة

نظام Requirements ل Office 365 و Office 2019

قائمة قطع الكمبيوتر التي دعم Windows Hello في Windows 10

Fix Device لا هاجروا رسالة على أجهزة الكمبيوتر Windows 10

ينطفئ Windows 10 PC ولكن NO display or beeps

Dead Pixel Fixer لاختبار، كشف، إصلاح وإصلاح وحدات البكسل الميت

ما هي Ultrabooks - ولادة بيادة Notebooks

وأوضح Xbox Velocity Architecture: دعونا ننظر إلى كل مكون

يحمي HP 3D DriveGuard Hard Drive من الضرر بعد قطرات عرضية

متطلبات Windows Server 2022 Hardware

إزالة جميع أجهزة Non الحالية على Windows 10 مع Device Cleanup Tool

Add أو إزالة Hardware tab في Drive Properties في Windows 10

Processor ترددات لا تتطابق في Windows 10

كيفية تكوين وإعداد إعدادات Router Firewall

أين تجد computer hardware specs في Windows 10

كيفية معرفة Processor Brand and Model على Windows 10 Laptop

اللوحات والأمومة التي تدعم Windows 11 operating system