هجمات رفض الخدمة الموزعة DDoS: الحماية والوقاية

إن رفض الخدمة(Distributed Denial of Service) الموزع أو DDoS له تاريخ طويل ، وأصبح سائدًا تمامًا عندما بدأت مجموعة Anonymous عملياتها ضد أي موقع ويب ضد ويكيليكس(Wikileaks) . حتى ذلك الحين ، كان المصطلح وما يعنيه معروفين فقط للأشخاص الذين لديهم معرفة بأمن الإنترنت(Internet Security) .

رفض الخدمة الموزعة

أعتزم تغطية بعض أساليب DDoS البارزة في هذه المقالة قبل مناقشة طرق تجنب هجمات DDoS أو منعها .

ما هي هجمات DDOS؟

أنا متأكد من أنكم جميعًا تعرفون معناها. بالنسبة لأولئك الجدد على المصطلح ، يتم رفض الخدمة(Denial of Service)(Denial of Service) "الموزعة" - بسبب الطريقة التي يمكن بها التعامل مع الطلبات الكثيرة إلى الخادم.

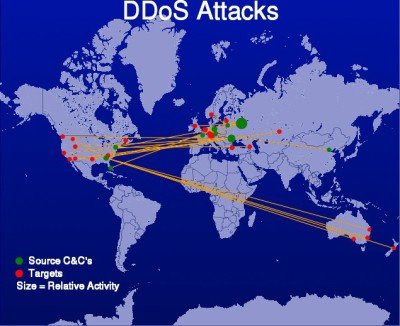

عندما يتعذر معالجة الطلبات في الوقت الفعلي بسبب ارتفاع حركة المرور التي يتم إرسالها عن قصد بواسطة عدد من أجهزة الكمبيوتر المخترقة ، يتوقف خادم الموقع ويتوقف عن الاستجابة لأي طلبات أخرى من عملاء مختلفين. يشار إلى شبكة أجهزة الكمبيوتر المخترقة باسم BOTNETS . في الأساس(Basically) ، يتم التحكم في جميع أجهزة الكمبيوتر والأجهزة الذكية في الشبكة من قبل قراصنة ولا يدرك الأشخاص الذين يمتلكون هذه الأجهزة أنه تم اختراقها.

نظرًا لأن الطلبات كثيرة وتأتي من أماكن مختلفة (قد تختلف مناطق أجهزة الكمبيوتر التي تم اختراقها) ، يطلق عليها اختصارًا " رفض(Distributed Denial) الخدمة الموزع" أو DDoS . لكي يحدث DDoS ، يجب أن يكون عدد وكثافة محاولات الاتصال أكثر مما يمكن للخادم(Server) المستهدف التعامل معه. إذا كان النطاق الترددي مرتفعًا ، فسيحتاج أي مهاجم DDoS إلى المزيد من أجهزة الكمبيوتر وطلبات أكثر تكرارًا لإيقاف الخادم.

نصيحة(TIP) : يوفر Google Project Shield حماية DDoS مجانية لمواقع الويب المحددة.

طرق وأدوات هجوم DDoS الشائعة

لقد ناقشنا للتو إحدى طرق DDoS العديدة في القسم أعلاه. يطلق عليه " الرفض الموزع(distributed denial) " حيث يتم فتح خطوط الاتصال ليس بواحد أو اثنين بل مئات من أجهزة الكمبيوتر المخترقة. يمكن للمتسلل الذي لديه إمكانية الوصول إلى العديد من أجهزة الكمبيوتر أن يبدأ في أي وقت في إرسال الطلبات إلى الخادم الذي يريد إيقاف تشغيله. نظرًا لأنه ليس جهازًا واحدًا أو جهازي كمبيوتر ولكن تم وضع العديد من أجهزة الكمبيوتر في جميع أنحاء الكوكب ، يتم "توزيعه". لم يعد الخادم قادرًا على تلبية الطلبات الواردة والأعطال.

من بين الطرق الأخرى طريقة المصافحة(Handshake method) . في السيناريو العادي ، يفتح جهاز الكمبيوتر الخاص بك خط TCP مع الخادم. يستجيب الخادم وينتظر منك إكمال الاتصال. المصافحة هي مجموعة من الإجراءات بين الكمبيوتر والخادم قبل بدء نقل البيانات الفعلي. في حالة حدوث هجوم ، يفتح المتسلل TCP ولكنه لا يكمل عملية المصافحة مطلقًا - وبالتالي يبقي الخادم في انتظار. تعطل موقع آخر ؟!

طريقة DDoS السريعة هي طريقة UDP(UDP method) . وهي تستخدم خوادم DNS (خدمة اسم المجال)(DNS (Domain Name Service)) لبدء هجوم DDoS . بالنسبة إلى دقة عنوان URL(URL) العادية ، تستخدم أجهزة الكمبيوتر بروتوكول مخطط بيانات المستخدم(User Datagram Protocol) ( UDP ) نظرًا لأنها أسرع من حزم TCP القياسية. (TCP)UDP ، باختصار ، ليس موثوقًا به كثيرًا حيث لا توجد طريقة للتحقق من الحزم المسقطة وأشياء من هذا القبيل. ولكن يتم استخدامه في أي مكان تكون فيه السرعة مصدر قلق كبير. حتى مواقع الألعاب عبر الإنترنت تستخدم UDP . يستخدم المتسللون(Hackers) نقاط ضعف UDPالحزم لإنشاء فيض من الرسائل إلى الخادم. يمكنهم إنشاء حزم مزيفة تظهر على أنها قادمة من الخادم المستهدف. قد يكون الاستعلام شيئًا من شأنه إرسال كميات كبيرة من البيانات إلى الخادم المستهدف. نظرًا لوجود العديد من أدوات حل DNS ، يصبح من السهل على المتسلل استهداف خادم يؤدي إلى تعطيل الموقع. في هذه الحالة أيضًا ، يتلقى الخادم المستهدف استفسارات / ردودًا أكثر مما يمكنه التعامل معها.

قراءة(Read) : ما هو رفض الفدية للخدمة(What is Ransom Denial of Service) ؟

هناك العديد من أدوات الطرف الثالث التي تعمل مثل الروبوتات إذا لم يكن لدى المخترق العديد من أجهزة الكمبيوتر. أتذكر إحدى مجموعات القرصنة العديدة التي طلبت من الأشخاص على Twitter ملء بيانات عشوائية في بعض نماذج صفحات الويب والضغط على إرسال(Send) . لم أفعل ذلك ولكن كان لدي فضول حول كيفية عمله. على الأرجح ، أرسل أيضًا بريدًا عشوائيًا متكررًا إلى الخوادم حتى تم تجاوز التشبع وتعطل الخادم. يمكنك البحث عن هذه الأدوات على الإنترنت(Internet) . لكن تذكر أن القرصنة جريمة ، ونحن لا نؤيد أي جرائم إلكترونية(Cyber Crimes) . هذا فقط لمعلوماتك.

بعد أن تحدثنا عن طرق هجمات DDoS ، دعونا نرى ما إذا كان بإمكاننا تجنب هجمات DDoS أو منعها .

قراءة(Read) : ما هي القبعة السوداء أو القبعة الرمادية أو القبعة البيضاء؟

حماية ومنع DDoS

ليس هناك الكثير مما يمكنك فعله ولكن لا يزال بإمكانك تقليل فرص DDoS من خلال اتخاذ بعض الاحتياطات. إحدى الطرق الأكثر استخدامًا من قبل مثل هذه الهجمات هي سد النطاق الترددي للخادم الخاص بك بطلبات وهمية من شبكات الروبوت. سيؤدي شراء المزيد من النطاق الترددي إلى تقليل أو حتى منع هجمات DDoS ، ولكنها قد تكون طريقة مكلفة. المزيد من النطاق الترددي يعني دفع المزيد من المال لمزود الاستضافة الخاص بك.

من الجيد أيضًا استخدام طريقة نقل البيانات الموزعة. أي أنه بدلاً من خادم واحد فقط ، لديك مراكز بيانات مختلفة تستجيب للطلبات في أجزاء. كان من الممكن أن يكون مكلفًا للغاية في الأيام الخوالي عندما كان عليك شراء المزيد من الخوادم. في هذه الأيام ، يمكن تطبيق مراكز البيانات على السحابة - وبالتالي تقليل الحمل وتوزيعه عبر الخوادم بدلاً من خادم واحد فقط.

يمكنك حتى استخدام النسخ المتطابق في حالة حدوث هجوم. يحتوي الخادم المتطابق على أحدث نسخة (ثابتة) من العناصر الموجودة على الخادم الرئيسي. بدلاً من استخدام الخوادم الأصلية ، قد ترغب في استخدام المرايا بحيث يمكن تحويل حركة المرور الواردة ، وبالتالي ، يمكن فشل / منع DDoS .

لإغلاق الخادم الأصلي والبدء في استخدام المرايا ، يجب أن يكون لديك معلومات حول حركة المرور الواردة والصادرة على الشبكة. استخدم بعض الشاشات التي تبقيك تعرض الحالة الحقيقية لحركة المرور وإذا كانت تنبهك ، تغلق الخادم الرئيسي وتحول حركة المرور إلى المرايا. بدلاً من ذلك ، إذا كنت تحتفظ بعلامة تبويب على حركة المرور ، فيمكنك استخدام طرق أخرى للتعامل مع حركة المرور ، دون الحاجة إلى إغلاقها.

يمكنك أيضًا التفكير في استخدام خدمات مثل Sucuri Cloudproxy أو Cloudflare لأنها توفر الحماية ضد هجمات DDoS .

هذه بعض الطرق التي يمكنني التفكير فيها لمنع وتقليل هجمات DDoS ، بناءً على طبيعتها. إذا كانت لديك أية تجارب مع DDoS ، يرجى مشاركتها معنا.(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

اقرأ أيضًا(Also read) : كيفية الاستعداد والتعامل مع هجوم DDoS .

Related posts

Denial من هجوم Service (DoS): ما هو وكيفية منع ذلك

Brute Force Attacks - Definition and Prevention

ما هو رجل في الوسط Attack (MITM): تعريف، Prevention، Tools

SmartByte Network Service يسبب بطيئة Internet speed على Windows 10

DLL Hijacking Vulnerability Attacks، Prevention & Detection

Allow أو بلوك Pop-Ups على Chrome، Firefox، Edge، Opera، Internet Explorer

Group Speed Dial ل Firefox: مهمة Internet Sites مهمة في Your Fingertips

تعطيل Internet Explorer 11 ك standalone browser باستخدام Group Policy

تحقق مما إذا كان لديك Internet Connection قادرا على تدفق محتوى 4K

Internet Explorer crash بسبب iertutil.dll على ويندوز 10

الترحيل من Internet Explorer إلى Edge بسرعة باستخدام هذه الأدوات

ما هو 403 Forbidden Error and How لإصلاحها؟

كيفية معرفة أو التحقق من أين link or URL redirects إلى

Fix Origin Error loading صفحة الويب

كيفية إضافة Trusted Site في Windows 10

DNS Benchmark: تحسين Internet Connection الخاص للسرعة

TACHYON Internet Security هو بديل لائق للأدوات المجانية الأخرى

Internet Explorer End من Life؛ ماذا يعني بالنسبة للشركات؟

Internet Security article and tips لمستخدمي Windows 10

ما هو Ransom Denial من Service (RDoS)؟ Prevention and precautions