امنع تنزيلات Drive-by وهجمات البرامج الضارة ذات الصلة

ما هي تنزيلات Drive-by(Drive-by downloads) ؟ تحدث هجمات التنزيل Drive-by(Drive-by) عندما تصاب أجهزة الكمبيوتر المعرضة للخطر بمجرد زيارة أحد مواقع الويب. تكشف النتائج الواردة من تقرير Microsoft Security Intelligence Report(Microsoft Security Intelligence Report) والعديد من مجلداته السابقة أن Drive-by Exploits أصبح أكبر تهديد لأمن الويب يدعو للقلق. حتى مجموعة الأمن السيبراني في الاتحاد الأوروبي ، الشبكة الأوروبية(European Network) ووكالة أمن(Information Security Agency) المعلومات ( ENISA ) توافق على ذلك.

من خلال التنزيلات

من المقبول أن تظل هجمات تنزيل Drive-by هي النوع المفضل لدى العديد من المهاجمين. هذا لأنه يمكن إطلاق الهجوم بسهولة من خلال حقن التعليمات البرمجية الضارة في مواقع الويب الشرعية. بمجرد إدخال التعليمات البرمجية الضارة ، قد تستغل الثغرات الأمنية في أنظمة التشغيل ومتصفحات الويب والمكونات الإضافية لمتصفح الويب مثل Java و Adobe Reader و Adobe Flash . عادةً ما يكون الرمز الأولي الذي يتم تنزيله صغيرًا. ولكن بمجرد هبوطه على جهاز الكمبيوتر الخاص بك ، سيتصل بجهاز كمبيوتر آخر وسحب بقية برنامج التشفير الضار إلى نظامك.

باختصار ، يمكن أن تصاب أجهزة الكمبيوتر المعرضة للخطر ببرامج ضارة بمجرد زيارة موقع الويب هذا ، دون محاولة تنزيل أي شيء. تحدث مثل هذه التنزيلات دون علم الشخص. تسمى هذه التنزيلات Drive-by.(In short, vulnerable computers can be infected with malware simply by visiting such a website, without attempting to download anything. Such downloads happen without the person’s knowledge. These are called Drive-by downloads.)

(New)أبرزت البيانات والنتائج الجديدة الانتشار النسبي لمواقع التنزيل من محرك الأقراص ، والتي تستضيف منصات خادم ويب مختلفة.

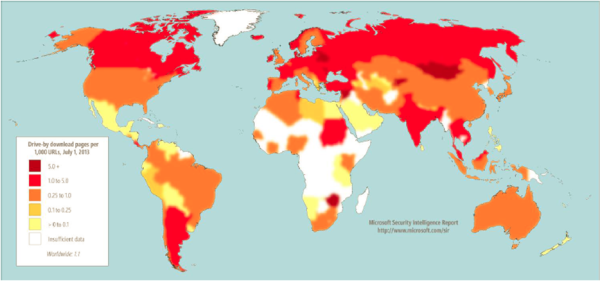

تعطي بعض التمثيلات الواردة في المقالة عبر الأشكال فكرة عادلة عن تركيز صفحات التنزيل من السيارة في البلدان والمناطق في جميع أنحاء العالم. تشمل المواقع التي تحتوي على تركيزات عالية نسبيًا لعناوين URL(URLs) للتنزيل من محرك الأقراص في كلا الربعين ،

- سوريا - 9.5 من (Syria)عناوين URL(URLs) بالسيارة لكل 1000 عنوان URL(URLs)

- لاتفيا(Latvia) - 6.6

- بيلاروسيا(Belarus) - 5.6.

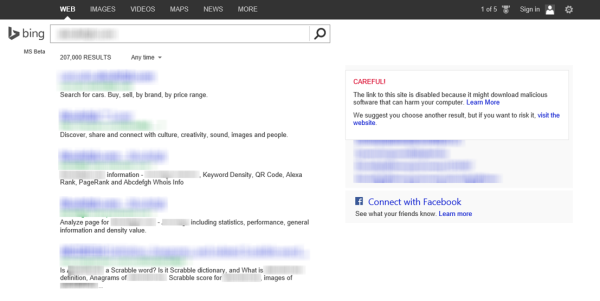

تم تتبع تركيزات Drive-by Download بواسطة Bing في نهاية الربع الثاني من عام 2013. وبناءً على ذلك ، فإن الإجراءات التي اتخذها محرك البحث للمساعدة في حماية المستخدمين من هجمات التنزيل من محرك الأقراص تتضمن تحليل مواقع الويب لاستغلالها عند فهرستها وعرضها رسائل تحذير عندما تظهر قوائم صفحات التنزيل في قائمة نتائج البحث.

منع هجمات التنزيل من Drive

تعرض مقالة TechNet خطوات للمطورين ومتخصصي تكنولوجيا المعلومات(IT Professionals) الواجب اتخاذها لإدارة المخاطر المتعلقة بهجمات التنزيل من محرك الأقراص. تشمل بعض الإجراءات ما يلي:

منع اختراق خوادم الويب. يمكن اختراق خوادم الويب إذا لم يتم تحديثها بآخر تحديثات الأمان. لذا،

- حافظ على تحديث نظام (أنظمة) تشغيل الخادم

- البرامج(Software) المثبتة على خوادم الويب هذه محدثة

- تحقق من SDL Quick Security Reference Guides للحصول على آخر التحديثات

- تجنب(Avoid) تصفح الإنترنت(Internet) من خوادم الويب أو استخدامها لفتح مرفقات البريد الإلكتروني والبريد الإلكتروني.

- سجّل(Register) موقعك باستخدام أدوات Bing webmaster و Google Webmaster ، بحيث يمكن لمحركات البحث إبلاغك بشكل استباقي إذا اكتشفت شيئًا سيئًا على موقعك.

كمستخدم ، يمكنك اتخاذ الاحتياطات التالية:

- تأكد(Make) من تحديث نظام التشغيل Windows ومتصفح الويب بشكل كامل.

- استخدم برنامج أمان جيدًا وتأكد(good security software ) مرة أخرى من احتوائه على أحدث التعريفات دائمًا

- استخدم(Use) الحد الأدنى من الوظائف الإضافية للمتصفح لأنها غالبًا ما تتعرض للاختراق

- قد يكون استخدام إضافات URL Scanner(URL Scanner addons ) لمتصفحك خيارًا قد ترغب في التفكير فيه

- إذا كنت تستخدم Internet Explorer ، فتأكد من تشغيل SmartScreen(SmartScreen) .

- وأخيرًا ، طور عادة التصفح الآمن وكن انتقائيًا بشأن المواقع التي تتصفحها بانتظام.

لا تخبرنا إذا كان جهاز الكمبيوتر الخاص بك قد أصيب بهجوم تنزيل من محرك الأقراص.

اقرأ الآن(Now read) : ما هو Malvertising؟(What is Malvertising?)

Related posts

كيفية تجنب Phishing Scams and Attacks؟

ما هو بعيد Access Trojan؟ الوقاية، Detection & Removal

Remove virus من USB Flash Drive باستخدام Command Prompt or Batch File

Rogue Security Software or Scareware: كيفية التحقق، منع، إزالة؟

ما هو Win32: BogEnt وكيفية إزالته؟

الهجمات التقليدية: التعريف، الأمثلة، الحماية، الأمن

Microsoft Windows Logo process في Task Manager؛ هل هو فيروس؟

كيفية إزالة Chromium Virus من Windows 11/10

ما هو Backdoor attack؟ Meaning، Examples، Definitions

كيفية إزالة الفيروس من Windows 10؛ Malware Removal Guide

كيفية إزالة Malware From an Android Phone

كيفية استخدام Malwarebytes Anti-Malware لإزالة Malware

كيف يمكنك الحصول على computer virus، طروادة، العمل، spyware or malware؟

Crystal Security هو مجاني Cloud مقرها Malware Detection Tool

كيفية استخدام Chrome browser في Malware Scanner & Cleanup Tool يحمل في ثناياه عوامل

Cyber Attacks - تعريف، Types، الوقاية

Bundleware: تعريف، Prevention، Removal Guide

DLL Hijacking Vulnerability Attacks، Prevention & Detection

أفضل ماسحات ضوئية للفيروسات والبرامج الضارة مضمونة ل Nuke Any Virus

أفضل برامج إزالة برامج التجسس والبرامج الضارة المجانية