لماذا قد يرغب شخص ما في اختراق جهاز الكمبيوتر الخاص بي؟

في عصر التكنولوجيا هذا ، هناك العديد من الأشخاص الجيدين الذين يحاولون إنشاء شبكات ممتازة لمساعدة أشخاص مثلنا على التواصل والعمل مع الآخرين والحصول على المعلومات. من ناحية أخرى ، هناك بعض الأشخاص غير الطيبين الذين لأسباب متنوعة ، يميلون إلى استخدام أجهزة الكمبيوتر الخاصة بهم وإفساح المجال في الشبكات والتسبب في مشاكل للآخرين. نعم ، هم الهاكرز(Hackers) . هؤلاء المتسللين دائمًا في العمل.

بالأمس ، ألقينا نظرة على إشارات جهاز كمبيوتر مخترق وماذا تفعل إذا تم اختراق جهاز الكمبيوتر الخاص بك(what to do if your computer has been hacked) . السؤال التالي الذي يتبادر إلى الذهن هو لماذا قد يرغب شخص ما في اختراق جهاز الكمبيوتر الخاص بي(Why would someone want to hack my computer) ؟ دعنا نحاول ونجد إجابة هذا السؤال بالتفصيل.

القرصنة(Hacking) هي العملية التي يحاول المتسلل من خلالها الوصول غير المصرح به إلى موارد الكمبيوتر بقصد ضار. لذلك ، يريد المتسلل رؤية البيانات الموجودة على جهاز الكمبيوتر الخاص بك واستخدامها أو ربما استخدام جهاز الكمبيوتر الخاص بك لتنفيذ هجمات عبر الإنترنت على الآخرين. يبدو أن المتسللين اعتبروا استغلال الشبكات مهمتهم منذ اختراع أجهزة الكمبيوتر المتصلة بالشبكة. الآن ، نظرًا لوجود إمكانية توصيل جميع الأجهزة ؛ بما في ذلك تلك الموجودة في جيوبنا ، أو الموجودة في سيارتنا ؛ خطر خرق أمن المعلومات أكبر بكثير من أي وقت مضى. تتزايد عمليات القرصنة(Hacking) ، والآن أصبح من السهل جدًا على المتسللين الوصول إلى ملفاتنا دون علمنا بذلك.

هناك العديد من أشكال الهجمات الإلكترونية(Cyber Attacks) المستخدمة ضد أجهزة الكمبيوتر والشبكات - من حقن البرامج الضارة إلى التصيد الاحتيالي إلى الهندسة الاجتماعية إلى السرقة الداخلية للبيانات. الأشكال المتقدمة الأخرى ولكن الشائعة هي هجمات DDoS(DDoS Attacks) أو هجمات القوة الغاشمة(Brute Force attacks) أو القرصنة أو الاحتفاظ بنظام كمبيوتر (أو موقع ويب) للحصول على فدية باستخدام الاختراق المباشر أو برامج الفدية(Ransomware) .

اقرأ التالي(Read next) : برنامج مجاني لمكافحة القرصنة لنظام التشغيل Windows 10(Free Anti-hacker software for Windows 10) .

لماذا قد يرغب شخص ما في اختراق جهاز الكمبيوتر الخاص بي

عندما نفكر في القرصنة ، نعتقد دائمًا أنها معلومات حساسة يتم سرقتها واستخدامها لتحقيق بعض المكاسب المالية. ولكن لا يبدو أن هذا هو السبب الوحيد وراء رغبة شخص ما في اختراق جهاز الكمبيوتر الخاص بي.

هذه هي أسباب رغبة شخص ما في اختراق جهاز الكمبيوتر الخاص بك:

- لاستخدامه كخادم دردشة عبر الإنترنت(Internet Relay Chat) ( IRC ) ، للتخزين أو هجمات DDoS(DDoS Attacks) .

- مكاسب جنائية ومالية

- التجسس الصناعي

- اجعلها جزءًا من شبكة بوت نت

- من أجل المتعة والإثارة.

دعونا نلقي نظرة على بعض هؤلاء.

1. لاستخدام جهاز الكمبيوتر الخاص بنا

يمكن للقراصنة اختراق جهاز الكمبيوتر الخاص بنا لاستخدامه للأسباب التالية:

- خادم Internet Relay Chat (IRC)(Internet Relay Chat (IRC) server) : يمكن للقراصنة استخدام جهاز الكمبيوتر الخاص بنا كخادم IRC(IRC Server) . هذا لأنهم لا يريدون مناقشة أنشطتهم بشكل مفتوح على خوادمهم "الخاصة".

- التخزين(Storage) : قد يرغب المتسللون في استخدام جهاز الكمبيوتر الخاص بنا كجهاز تخزين لموادهم غير القانونية. البرامج المقرصنة(Pirated) والموسيقى المقرصنة والمواد الإباحية وأدوات القرصنة هي بعض الأمثلة على المواد غير القانونية.

- هجوم DDoS(DDoS Attack) : يمكن استخدام جهاز الكمبيوتر الخاص بنا كجزء من هجوم DDoS . يتحكم المتسللون في العديد من أجهزة الكمبيوتر في محاولة للتسبب في تجويع الموارد على كمبيوتر الضحية.

2. الكسب الإجرامي

هناك بعض المتسللين الذين يستخدمون مهاراتهم في القرصنة لتشكيل الأنشطة الإجرامية. هنا ، قد يخترق المتسللون الكمبيوتر لسرقة خدمات المستخدم وكذلك ملفاتهم ومعلوماتهم القيمة. يمكن القيام بذلك على:

- المستوى الشخصي(Personal level) : على المستوى الشخصي ، يهاجم المتسللون أجهزة الكمبيوتر الشخصية للوصول إلى كلمات المرور والمعلومات المالية. يمكنهم استخدام هذه المعلومات للاحتيال على الفرد.

- مستوى أكبر(Larger level) : يمكن لمجموعات من المتسللين استهداف الشركات كجزء من عملية إجرامية أوسع بكثير.

3. مكاسب مالية

غالبًا ما يعمل المتسللون لتحقيق مكاسب مالية. يمكنهم القيام بذلك إما بشكل فردي أو في مجموعات منسقة. يستخدم العديد من المجرمين المحترفين القرصنة لكسب المال باستخدام تقنيات القرصنة. يفعلون هذا أيضًا:

- قم(Set) بإعداد موقع تجارة إلكترونية وهمي لجمع تفاصيل بطاقة الائتمان

- احصل(Gain) على دخول إلى الخوادم التي تحتوي على تفاصيل بطاقة الائتمان

- الانخراط في أشكال مختلفة من الاحتيال على بطاقات الائتمان

- قم بتثبيت برامج الفدية الضارة.

4. هاك من أجل المتعة والتشويق والإثارة

يحاول بعض المتسللين اختراق نظام لاختراق التحدي. إنهم ببساطة يخترقون أجهزة الكمبيوتر لدينا لإثبات المهارات التي يمتلكونها وخرق الأنظمة. إنهم ليسوا في الحقيقة من يهتمون بفعل أي شيء ضار عندما يكونون في موقع السيطرة.

5. أسباب أخرى

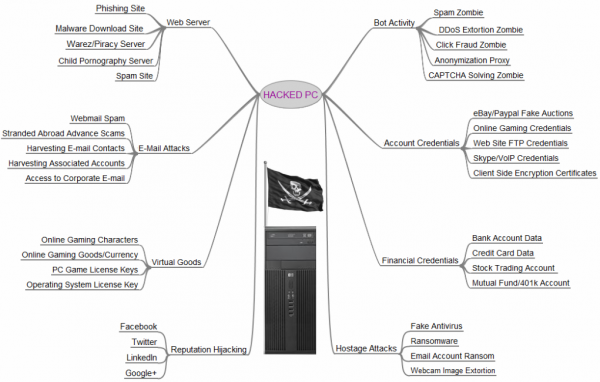

بصرف النظر عن هذه الأسباب ، وجدت العديد من الأسباب الأخرى التي تجعل شخصًا ما يريد اختراق جهاز الكمبيوتر الخاص بك في هذا الرسم البياني الممتاز من krebsonsecurity.com. (infographic from krebsonsecurity.com.)يمكنك النقر فوق مخطط المعلومات الرسومي(Infographic) لمشاهدته بحجم أكبر.

(Computer)تزداد صعوبة منع انتهاكات الكمبيوتر

أثناء محاولتي العثور على الأسباب وراء رغبة شخص ما في اختراق جهاز الكمبيوتر الخاص بي ، وجدت أيضًا أن عمليات اختراق الكمبيوتر أصبحت أسهل بكثير في التنفيذ. لسوء الحظ ، يصعب منعه لعدة أسباب:

- استخدام مكثف للإنترنت(Internet) والاتصال بالشبكة

- السرية(Secrecy) التي توفرها أنظمة الكمبيوتر التي تعمل عبر الإنترنت(Internet)

- أعداد كبيرة ومتنامية من أدوات القرصنة متاحة بشكل مفتوح

- المزيد والمزيد من الشبكات اللاسلكية المفتوحة

- الأطفال البارعون في التكنولوجيا والحاسوب

- عدم الرغبة في أن يتم القبض عليك

أي شخص متصل بالإنترنت(Internet) عرضة للاختراق. أيضًا ، بغض النظر عن الدافع ، فإن القرصنة تمثل خطرًا خطيرًا على الأمن الشخصي والوطني.

للبقاء في أمان ، حافظ على تحديث نظام التشغيل والبرامج المثبتة في جميع الأوقات لإغلاق جميع نقاط الضعف في البرامج ، واستخدم برنامج أمان(security software) جيد واتبع أفضل ممارسات الحوسبة الآمنة (safe computing best practices)ونصائح أمان الإنترنت العامة . إليك بعض النصائح الإضافية التي ستساعدك على إبعاد المتسللين عن جهاز الكمبيوتر الذي يعمل بنظام Windows(tips that will help you keep Hackers out of your Windows computer) .

Related posts

كيفية ارسال دعوة لاجتماع في Outlook

Block or Stop Microsoft Edge المنبثقة Tips and Notifications

كيفية الحصول على Sea من Thieves Huntress Figurehead

Microsoft Edge Browser Tips and Tricks ل Windows 10

أضف Home button إلى Microsoft Edge browser

Recycle Bin Tricks and Tips لWindows 11/10

كيفية توليد WiFi History or WLAN Report في Windows 10

كيفية منع تشغيل التطبيقات المرتبطة file or URI scheme

إعادة ضبط هذا الكمبيوتر: استعادة Windows 10 إلى إعدادات المصنع دون فقدان الملفات

كيفية العثور على حيث تم تثبيت Program في Windows 11/10

قائمة الطابعات باستخدام نفس printer driver بشكل منفصل في Windows 10

كيفية تغيير حالة النص في Notepad++

كيفية إلغاء قفل والوصول Blocked أو مواقع الويب المحظورة

Best Notepad++ Tips and Tricks يجب عليك استخدامها

كيفية معرفة Processor Brand and Model على Windows 10 Laptop

كيفية إعادة تعيين Windows Security app في Windows 10

Windows Task Manager Tips and Tricks قد لا تكون على علم

كيفية معرفة ما إذا كان شخص ما حول تجسس على جهاز الكمبيوتر الخاص بك

كيفية إضافة Dropbox Cloud Service إلى Microsoft Office

Google Drawings Tutorial، Tips and Tricks